Ransomware-Gruppen und -Software

Ransomware-Gruppen sind organisierte kriminelle Netzwerke, die gezielte Cyberangriffe durchführen. Mit fortschrittlichen Techniken und Tools infiltrieren sie Netzwerke, stehlen Daten und fordern Lösegeld.

Cyberangriffe passieren überall und das täglich. Eine besonders gefährliche Form dieser Bedrohungen sind Ransomware-as-a-Service (RaaS)-Gruppen. Diese kriminellen Netzwerke ermöglichen es sogar technisch weniger versierten Angreifer:innen, Cyberattacken durchzuführen, indem man ihre Ransomware “mieten” kann. Unternehmen, die keine ausreichenden Sicherheitsmaßnahmen implementiert haben, werden so zu bevorzugten Zielen für diese organisierten Cyberkriminellen.

Ransomware wird genau wie jede andere Software weiterentwickelt und gepatcht um sicher zu gehen, dass sie auch weiterhin funktioniert.

RaaS-Gruppen Profile:

Akira

Die Akira-Gruppe bietet Ransomware-as-a-Service (RaaS) an. Sie ist darauf spezialisiert, VPN-Geräte ohne 2-Faktor-Authentifizierung (2FA) durch Brute-Force-Angriffe zu kompromittieren. Ihre eigene Software ist in RUST geschrieben, was auf hohe Performance und Sicherheit hindeutet.

Beispiele

- Account Enumeration Attack um valide Username und Passwortkombinationen herauszufinden (CVE-2023-20269)

- Authentifizierungen umgehen mittels manipulierter Anfragen auf unsicheren Ports – um Zugriff auf sichere Ports zu erhalten (CVE-2024-40711 )

- Authentifizierungen umgehen durch eine Schwachstelle in der Virtuellen Maschine (CVE-2024-37085)

Black Basta

Black Basta ist eine Ransomware-Gruppe, deren Malware in C++ geschrieben ist. Sie ist bekannt für schnelle und effiziente Angriffe auf Unternehmen weltweit. Ihre Herangehensweise beinhaltet das Ausnutzen von Zero-Day-Exploits, Fehlkonfigurationen und Active Directory Manipulation.

Beispiele

- Improper Privilage Management: nicht autorisierte User haben Rechte, die sie nicht haben sollten und können so Einstellungen ändern oder in manchen Fällen einen neuen User in Verzeichnissen anlegen. (eine Fehlkonfiguration im “Windows Error Reporting Service” 2024) Durch einen Fehler im OS können administrative Befehle ausgeführt werden. (CVE-2024-26169)

- Befehle am Zielsystem ausführen durch modifizierte und manipulierte Anfragen (CVE-2022-40684)

- Schwachstellen von nativen Windows OS Software ausnutzen und so Befehle am Zielgerät auszunutzen (Das Programm das für die Warteschlange von Druckaufträgen verantwortlich ist wird hier ausgenutzt) (CVE-2021-34527)

Aufgaben von Malware

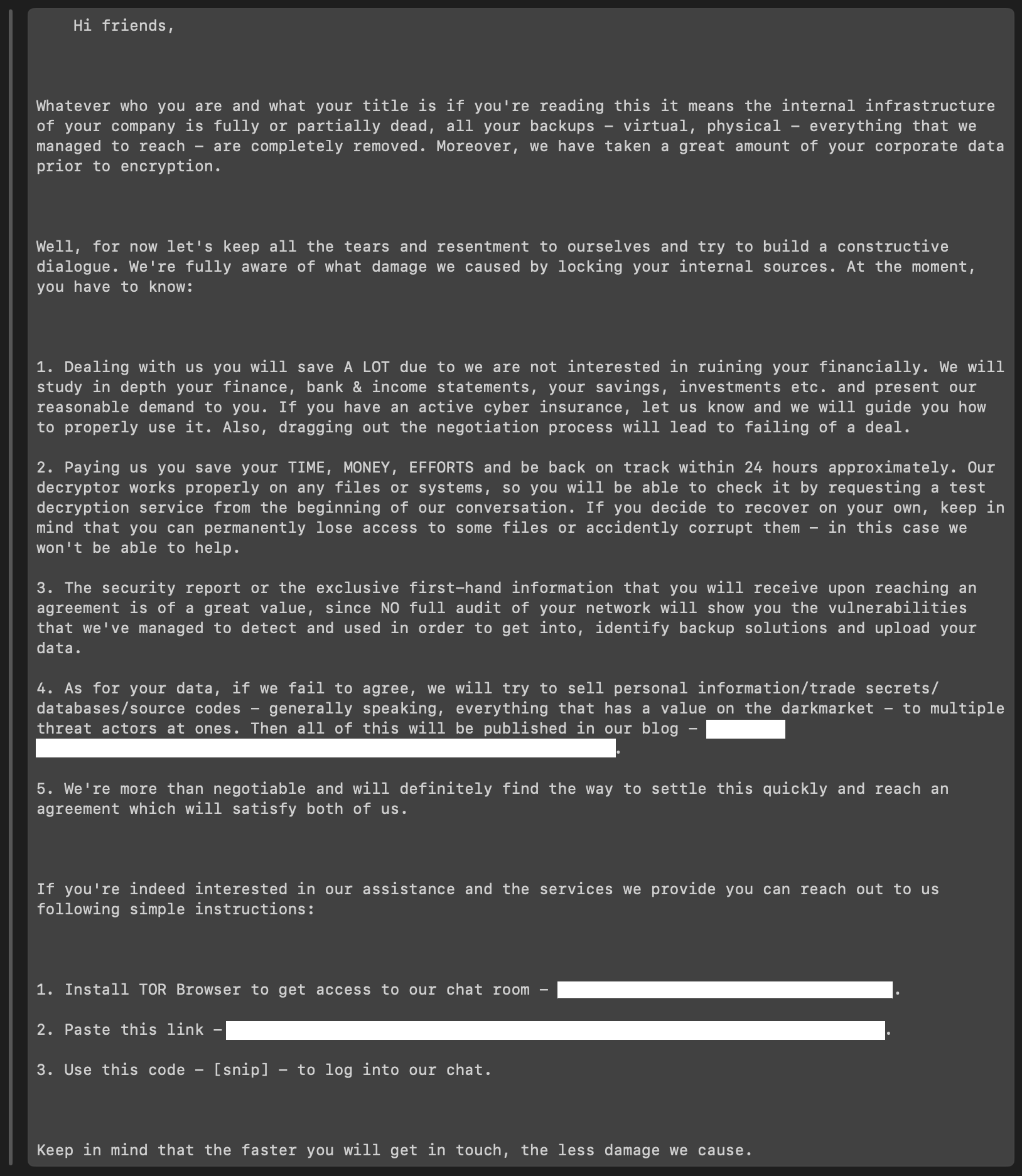

Neben der Verschlüsselung und dem Diebstahl von Daten können noch einige andere Dinge passieren. Administrator:innen-Konten werden gelöscht, Backups und Shadow Copies können gelöscht werden. Es wird eine Lösegeldforderung hinterlegt, entweder als Textdatei auf dem Desktop oder direkt auf dem Bildschirm, nachdem das Zielgerät im abgesicherten Modus neu gestartet wurde. Es werden mehrere Aktionen gleichzeitig ausgeführt, um einen “erfolgreichen” Angriff gewährleisten zu können.

Zum Abschluss ist zu sagen, dass Sicherheitsmaßnahmen auf physischer, technischer und administrativer Ebene notwendig sind. Diese Sicherheitsstrategie wird auch “Defense in Depth” oder “Layered Security” genannt. Standorte sollten ausreichend abgesichert werden, notwendige Software für Sicherheit der Endgeräten verwenden, Netzwerksegmentierung und Konfiguration sowie Rechte der Benutzer:innen nach best practice vergeben.