Effektive OSINT-Techniken mit Google Dorks für Webanwendungen

Was ist OSINT?

OSINT (Open Source Intelligence) steht für die Sammlung und Analyse von Informationen, die öffentlich zugänglich sind. Dabei handelt es sich um Daten aus frei verfügbaren Quellen wie Websites, Google, Quelltext, sozialen Medien, Foren und öffentlichen Datenbanken.

Durch die gezielte Nutzung öffentlich zugänglicher Informationen können Sicherheitslücken identifiziert und Bedrohungen frühzeitig erkannt werden. Eine gängige Anlaufstelle innerhalb des OSINT ist Google.

Passive und aktive OSINT

Unter passive OSINT fällt alles, was “öffentlich” einsehbar ist – durch Google oder im Quelltext. Aktive OSINT beinhaltet z. B. das Ausprobieren verschiedener Anhänge einer URL um so Verzeichnisse oder Domains zu finden die nicht von Google indexiert wurden z. B. interne Login Portale die für Mitarbeiter:innen remote zugänglich sein müssen. Diese Art von Seiten werden oft indexiert, obwohl sie nicht öffentlich zugänglich sein sollten. Für eine sichere Webpräsenz, sollte darauf geachtet werden, was von Google indexiert werden darf und was nicht. Ein indexiertes Login Portal sollte über Google deaktiviert werden, da es eine zusätzliche Angriffsfläche für Angreifer:innen bietet. Auffindbare URL die nicht nach außen publiziert werden sollen, stellen ein Risiko dar.

Anwendungen in der Cyber Security

Hauptaugenmerk liegt hier auf Subdomains, IP-Adressen, ungeschützten Ports oder Data Buckets.

- Risikoanalyse: Identifikation potenzieller Bedrohungen und Schwachstellen.

- Als Vorbereitung für Web-pentests: ist meistens die erste Phase eines Pentests.

- Aufdeckung von Leaks und Data-Breaches: Finden von unbeabsichtigt veröffentlichten sensiblen Informationen. (die Marketing Firma Exactis hat 2018 alle Kund:innen und Unternehmensdaten auf einem öffentlich zugänglichen Server abgelegt)

Vorteile von OSINT

OSINT ist die Grundlage für einen Pentest. OSINT zeigt auf, wo ein Angriff sinnvoll und einfach auszuführen wäre. Weiterhin bietet Zugang zu Informationen auf verschiedene Quellen. Die Herausforderung ist hierbei es, alle Informationen zu filtern, zu verifizieren und sich an Datenschutzrichtlinien und ethische Standards zu halten.

Diese Techniken werden auch Angreifer:innen genutzt und in vielen Fällen automatisiert. Daher ist es wichtig, genau zu prüfen, was darf öffentlich auffindbar sein und was nicht.

GOOGLE Dorks

Neben Sozialen Medien oder DNS-Enumeration passiert viel über Google oder andere Suchmaschinen. Hier kommen Google Dorks ins Spiel. Google Dorks sind spezielle Suchanfragen, die mithilfe von erweiterten Suchoperatoren durchgeführt werden. Sie ermöglichen es, versteckte oder schwer auffindbare Informationen im Internet zu entdecken.

Ursprünglich von Hackern und Sicherheitsforschern verwendet, haben Google Dorks an Popularität gewonnen, da sie tiefe Einblicke in die Online-Präsenz von Unternehmen und Einzelpersonen ermöglichen.

Rechtliche Aspekte und Ethik

Es ist wichtig zu beachten, dass die Verwendung von Google Dorks rechtliche Grenzen hat. Das Ausnutzen gefundener Schwachstellen oder der unbefugte Zugriff auf vertrauliche Informationen ist illegal und unethisch.

Grundlegende Suchoperatoren

Basisoperatoren

- AND: Kombiniert zwei Suchbegriffe, beide müssen vorhanden sein.

- OR: Entweder der eine oder der andere Suchbegriff muss vorhanden sein.

- NOT: Schließt bestimmte Begriffe aus der Suche aus.

Erweiterte Operatoren

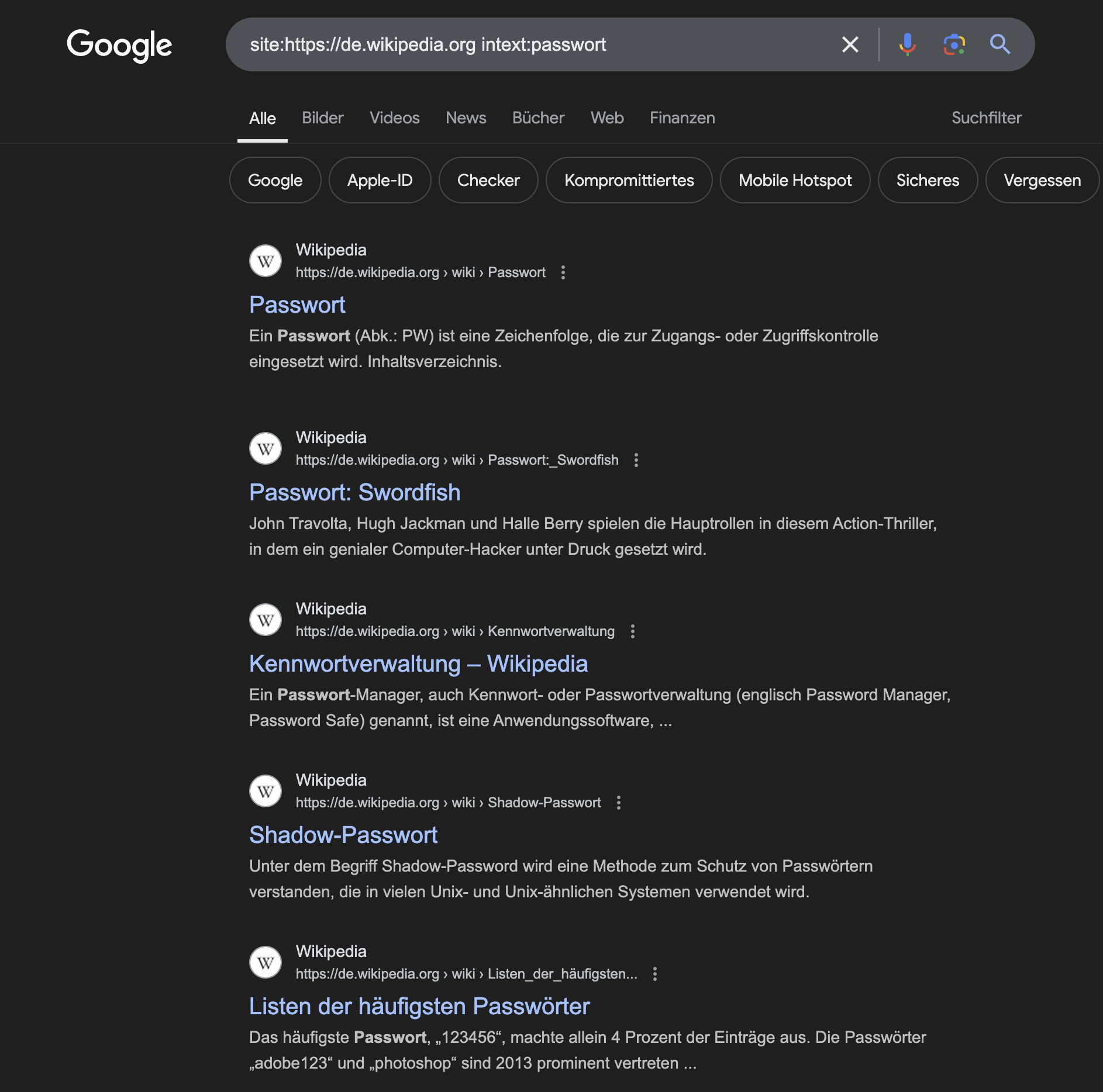

- site: – Beschränkt die Suche auf eine bestimmte Domain (site:example.com).

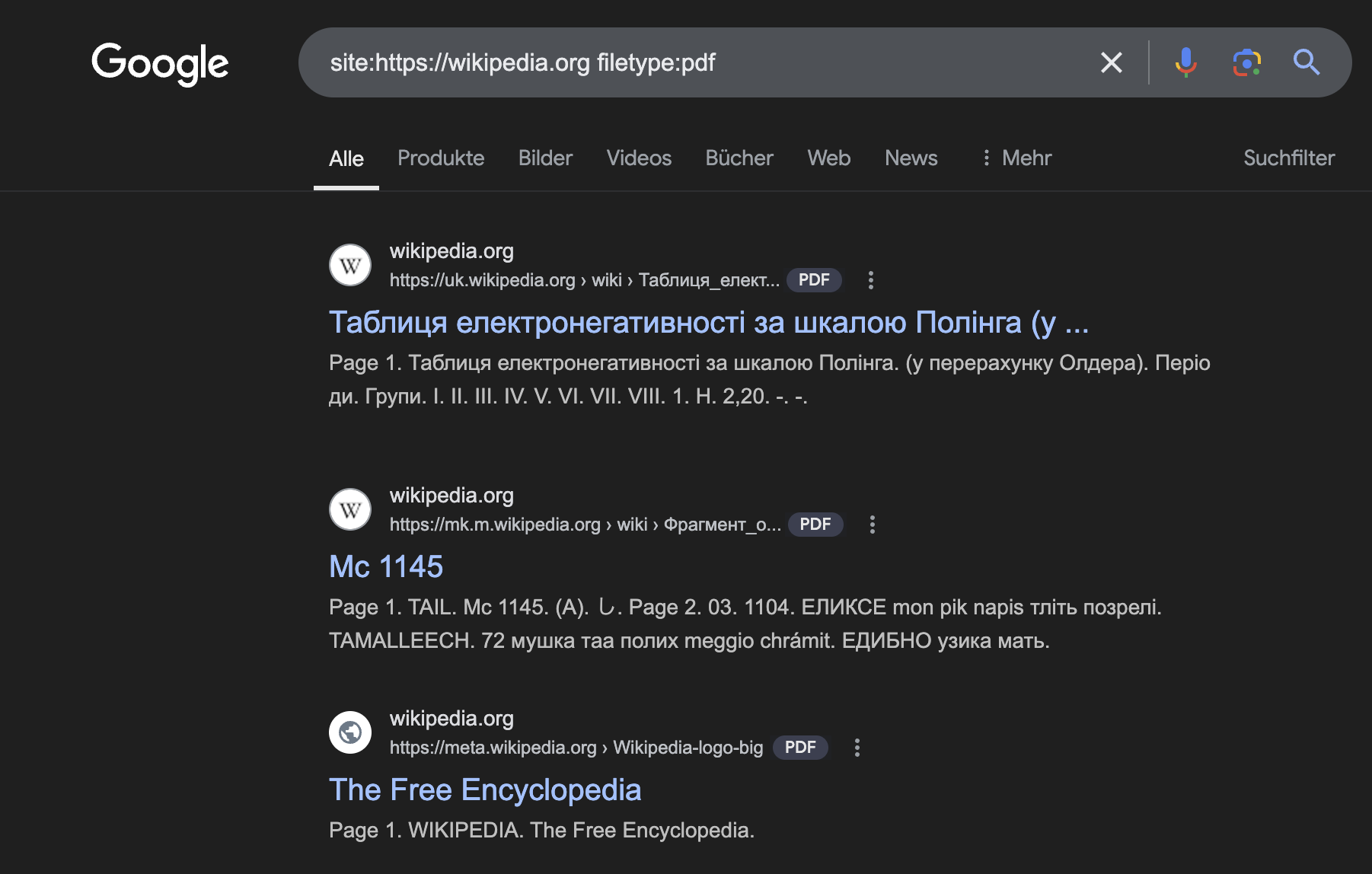

- filetype: – Sucht nach spezifischen Dateitypen (.xlsx, .docx, pdf, …)

- intitle: – Findet Seiten mit bestimmten Titeln.

- inurl: – Sucht nach Keywords in der URL.

Anwendungsbeispiele

- Öffentliche Dokumente: filetype:xls site:example.com

- Login-Seiten: inurl:login site:example.com

- Fehlermeldungen: intitle:”Index of /”

Durch gezielte Suchanfragen können ungeschützte Dokumente wie Excel-Tabellen oder PDF-Dateien gefunden werden, die sensible Daten enthalten könnten. Unternehmen können Google Dorks nutzen, um ihre eigene Online-Präsenz auf unbeabsichtigt veröffentlichte Informationen oder Schwachstellen zu überprüfen.

Schutz der eigenen Website

- Robots.txt konfigurieren: Begrenzen Sie, welche Bereiche Ihrer Website von Suchmaschinen indexiert werden. Eine konfigurierte Robots.txt Datei verhindert nur das finden über Google, das bedeutet aber nicht, dass diese Seiten nicht direkt angesteuert werden können

- Sensible Dateien schützen: Verwenden Sie einen Passwortschutz und Berechtigungen für vertrauliche Informationen.

Die Nutzung von OSINT und Google Dorks bietet wertvolle Möglichkeiten, die Cyber Security zu verbessern. Durch verantwortungsbewusste Anwendung können Risiken frühzeitig erkannt und geeignete Maßnahmen ergriffen werden. Bleiben Sie stets informiert und nutzen Sie die verfügbaren Ressourcen, um Ihre Sicherheitsstrategie kontinuierlich zu optimieren.